technology

Wyciek danych firmy Fortinet. Co poszo nie tak

Na Breach Forum 12 wrzesnia uzytkownik o nazwie Fortibitch opublikowa post zawierajacy dane dostepowe do bucketa MinIO nie jest to usuga S3 nalezaca do Amazon Web Services jak podano we wpisie adres IP wskazuje na Szwajcarie i nalezy do firmy Private Layer. Rzekomo udostepni 440 GB danych wykradzionych z konta SharePoint nalezacego do Fortinet

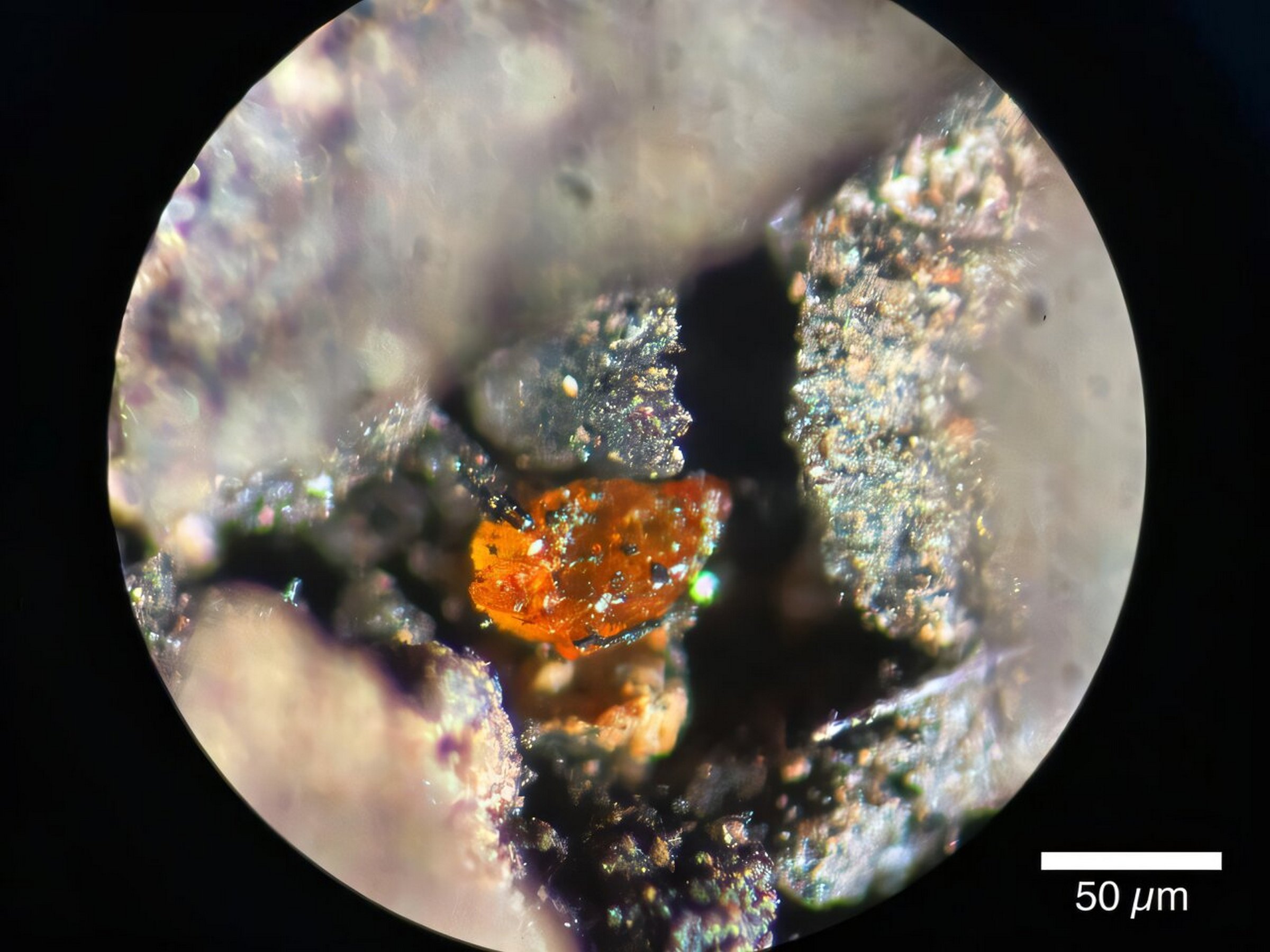

Wyciek danych firmy Fortinet. Co poszło nie tak? Na Breach Forum 12 września użytkownik o nazwie Fortibitch opublikował post zawierający dane dostępowe do bucket’a MinIO (nie jest to usługa S3 należąca do Amazon Web Services, jak podano we wpisie — adres IP wskazuje na Szwajcarię i należy do firmy Private Layer). Rzekomo udostępnił 440 GB danych wykradzionych z konta SharePoint należącego do Fortinet Wyciek danych - zdjęcie ilustracyjne Źródło zdjęć: © avlab Michał Giza 14.11.2024 16:46 ZAPISZ UDOSTĘPNIJ 3 Pewne jest, że wyciek miał miejsce, ponieważ firma opublikowała oświadczenie. Wynika z niego, że nieuprawniony dostęp dotyczy zaledwie mniej niż 0.3% wszystkich klientów — dodatkowo nie wszystkie udostępnione dane zawierają jakiekolwiek informacje o klientach. Breach Forum - wyciek © Avlab Sam atakujący podobno nie uzyskał dostępu do wewnętrznej sieci Fortinet. Według informacji w notce prasowej wyciek nie ma żadnego związku z działaniem ransomware, co jest niezgodne z opisem na forum — niemniej oświadczenie jest zdecydowanie wiarygodniejsze od wpisu "anonimowej" osoby. MinIO na serwerze hostującym dane z wycieku Fortinet © Avlab Można podejrzewać, że przejęte zostało konto Office 365 jednego pracownika, które akurat posiadało dostęp do wykradzionych danych (np. udostępnionych przez współpracowników, co jest standardem w SharePoint). W pewien sposób zostały przejęte dane logowania. Dlatego dość istotne jest skonfigurowanie przykładowo MFA — po podaniu prawidłowego loginu i hasła konieczne będzie również wpisanie kodu wyświetlonego w aplikacji, np. Microsoft Authenticator. Dalsza część artykułu pod materiałem wideo Co poszło nie tak? Przyczyną przejęcia poświadczeń (nie tylko w opisywanym przypadku) może być zwykły phishing, ale również działanie złośliwego oprogramowania. Ważne jest szkolenie pracowników i monitorowanie ich aktywności, szczególnie podczas pracy zdalnej, o czym szerszej pisałem w tej recenzji . Być może warto przemyśleć również zastosowanie praktyki przechowywania najbardziej kluczowych danych firmy (przykładowo informacji o klientach) w wewnętrznych systemach, do których dostęp ograniczony byłby wyłącznie do sieci lokalnej i ewentualnie VPN. Do usług typu SharePoint można zalogować się z dowolnej lokalizacji, a przy zastosowaniu ograniczeń w sieci wewnętrznej minimalizuje się ryzyko nieuprawnionego dostępu. Wnioski Fortinet jest jednym z najbardziej znaczących przedsiębiorstw z branży cybersecurity, dlatego oprócz szeregu innych problemów związanych z wyciekiem danych pojawią się również straty wizerunkowe. O ile CrowdStrike posiada duże doświadczenie w globalnych awariach i raczej nie będzie podobnego przykładu w najbliższym czasie, to każda firma powinna poważnie podejść do kwestii zabezpieczeń. Zawsze jednak należy przeprowadzić w pierwszej kolejności analizę ryzyka i ocenę sensowności podejmowanych działań, bo nie każde zabezpieczenie ma zastosowanie w danym przypadku. Zobacz także Lepsza ochrona przed podszywaniem się pod rozmówcę. Są ważne zmiany Programy Aktualizacje Zobacz więcej

PREV NEWSPolska survivalowa strategia This War of Mine otrzyma nowy dodatek. 11 bit studios ze smutkiem stwierdza ze nie ma czego swietowac

NEXT NEWSMuzyczna tuba trafia w moje rece. Poznajcie gosnik HAMA Soundbarrel ktory robi wrazenie

Jak niewiele trzeba by miasto wypiekniao. Tak byo przed oto jak jest teraz

Jak niewiele trzeba by miasto wypiekniao. Tak byo przed oto jak jest teraz

By Adam Bednarek

Globalny eksperyment Google. 40 mln smartfonow w suzbie nauki

Globalny eksperyment Google. 40 mln smartfonow w suzbie nauki

By Bogdan Stech

Antywirus na telefon to koniecznosc czy zbedny bajer

Twoj smartfon to skarbnica danych - zdjecia kontakty hasa... Ale czy jest bezpieczny Wirusy i hakerzy czyhaja w sieci Dowiedz sie czy potrzebujesz antywirusa w telefonie i jak wybrac najlepsza aplikacje. Android i iOS - ktory system jest bardziej narazony na ataki Odkryj jak chronic swoj telefon.

Zaskakujace odkrycie na Antarktydzie. Cos takiego widzielismy gownie nad Batykiem

Zaskakujace odkrycie na Antarktydzie. Cos takiego widzielismy gownie nad Batykiem

By Bogdan Stech

Test Razer Freyja. Nakadka na fotel wibruje w grach efekt jest zaskakujaco dobry

Test Razer Freyja. Nakadka na fotel wibruje w grach efekt jest zaskakujaco dobry

By Szymon Radzewicz

Plastikowa pogoda. Nowe zagrozenie dla klimatu odkryte wysoko nad ziemia

Plastikowa pogoda. Nowe zagrozenie dla klimatu odkryte wysoko nad ziemia

By Bogdan Stech